Bezpieczne hasło

Coraz częściej hasła są także łamane za pomocą metod kryptograficznych. Hakerzy mają dostęp do bardzo dużych baz danych złożonych z prawdziwych haseł zdobytych przy okazji różnych włamań. Umożliwia to, w połączeniu z mocą obliczeniową komputerów do łamania haseł, które można zbudować niewielkim kosztem ze zwykłych komponentów PC, przede wszystkim mocnych kart graficznych, skuteczne włamywanie się do kont użytkowników, którzy nie zadali sobie trudu wymyślenia oryginalnego hasła.

W artykule pokazujemy sposoby zabezpieczenia haseł dostępu do serwisów internetowych. Podstawowe zasady ochrony haseł znajdziesz w ramce „Jak się bronić”.

- System operacyjny i wszystkie programy, które kontaktują się ze światem, muszą być zaktualizowane.

- Na pececie trzeba zainstalować skuteczny program antywirusowy, najlepiej wielofunkcyjny pakiet typu internet security. Możesz w tym celu skorzystać z zamieszczonego w tym numerze pakietu AVG, uzupełnionego programem wykrywającym malware – Mamutu z poprzedniego wydania PC Formatu.

- Hasło musi mieć co najmniej 8 znaków. Wśród nich powinna być choć jedna cyfra, jedna wielka litera oraz jeden znak typu #, & itp. Dzięki temu pula prób niezbędnych do złamania hasła za pomocą analizy kryptograficznej staje się tak duża, że odgadnięcie frazy jest praktycznie niemożliwe.

- Korzystając z autoryzacji przez Facebook i Google, warto włączyć bezpieczniejsze, dwustopniowe logowanie z użyciem jednorazowego kodu przesyłanego SMS-em. Nawet jeśli haker zarejestruje hasło Google’a czy Facebooka, np. za pomocą keyloggera na publicznym komputerze, nie będzie mógł wejść na twoje konto ani logować się do innych serwisów korzystających z tego mechanizmu autoryzacji.

- Korzystaj z menedżera haseł. Tworzy on zaszyfrowany pęk silnych haseł, chroniony hasłem głównym. Polecamy użycie menedżera LastPass opisywanego w tym artykule.

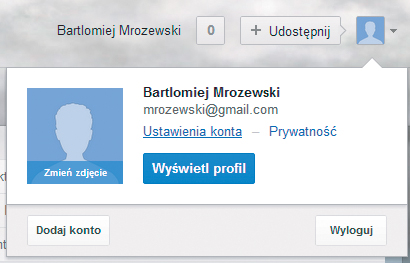

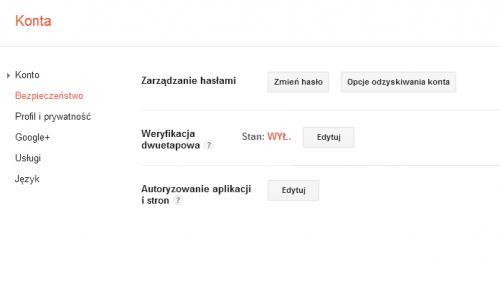

Zaloguj się do konta Google i kliknij ikonę użytkownika w prawym górnym rogu. Na dymku, który się pojawi, kliknij Ustawienia konta. W panelu ustawień konta przejdź do zakładki Bezpieczeństwo.

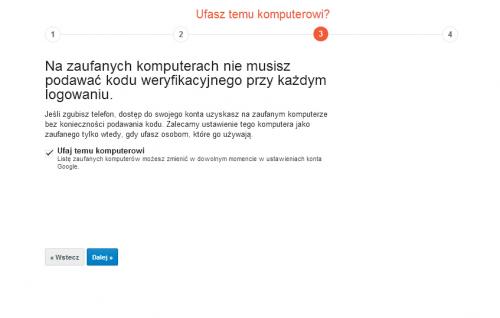

Znajdź opcję Weryfikacja dwuetapowa i kliknij przycisk Edytuj. Na kolejnej stronie kliknij Konfiguruj. W formularzu podaj numer swojego telefonu i naciśnij Wyślij kod. W następnym kroku wpisz otrzymany kod i kliknij Dalej. Jeśli korzystasz z własnego peceta, w kolejnym kroku zaznacz Ufaj temu komputerowi by uniknąć autoryzacji przy każdym logowaniu.

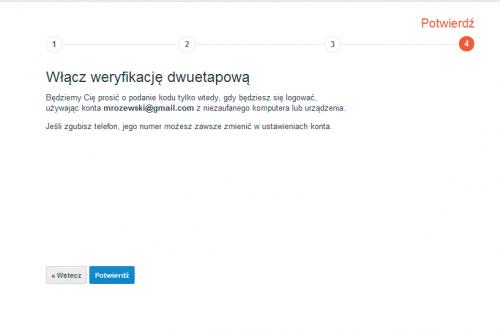

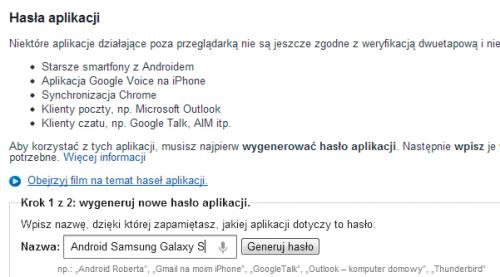

Kod dostępu SMS będziesz musiał podawać, logując się z niezaufanego komputera. Kreator zakończ, klikając Potwierdź. Weryfikacja dwuetapowa działa tylko z niektórymi aplikacjami. Dla innych, np. dla synchronizacji Chrome czy odbierania poczty w telefonie, będziesz musiał utworzyć tzw. hasła aplikacji.

Nie trzeba ich pamiętać, bo w każdej chwili można wygenerować nowe. Gdy Google wykryje konieczność utworzenia haseł aplikacji, pojawi się okienko z informacją. Kliknij w nim Utwórz hasła. Następnie w polu Nazwa wpisz (w celu późniejszej identyfikacji) nazwę aplikacji, dla której przeznaczone jest hasło, i kliknij Generuj hasło.

W zakładce Bezpieczeństwo (patrz kroki 1 i 2) możesz dodać kolejne numery telefonów, wydrukować rezerwowe kody weryfikacyjne, a także pobrać aplikację do generowania kodów, na Androida i iOS-a. Pamiętaj tylko, że po instalacji aplikacja staje się domyślnym sposobem generowania kodów, a SMS zapasowym.