Cichy strażnik

Użytkownikom internetu zagraża mnóstwo różnego rodzaju szkodliwego oprogramowania, co powoduje, że nawet zwykłe przeglądanie stron WWW może stanowić spore ryzyko. Do zainfekowania komputera i przejęcia nad nim kontroli wystarczy niewielki program, tzw. exploit, którego jedynym celem jest wykorzystanie odkrytej luki w atakowanej aplikacji. Co gorsza, gdy celem ataku są nieznane dotąd krytyczne luki, nawet najbardziej kompleksowy program antywirusowy zainstalowany w komputerze nie będzie w stanie wykryć niebezpieczeństwa. W obliczu takich sytuacji warto mieć dodatkową ochronę w postaci aplikacji zdolnej zareagować na jakiekolwiek próby zamaskowanego ataku.

Użytkownikom internetu zagraża mnóstwo różnego rodzaju szkodliwego oprogramowania, co powoduje, że nawet zwykłe przeglądanie stron WWW może stanowić spore ryzyko. Do zainfekowania komputera i przejęcia nad nim kontroli wystarczy niewielki program, tzw. exploit, którego jedynym celem jest wykorzystanie odkrytej luki w atakowanej aplikacji. Co gorsza, gdy celem ataku są nieznane dotąd krytyczne luki, nawet najbardziej kompleksowy program antywirusowy zainstalowany w komputerze nie będzie w stanie wykryć niebezpieczeństwa. W obliczu takich sytuacji warto mieć dodatkową ochronę w postaci aplikacji zdolnej zareagować na jakiekolwiek próby zamaskowanego ataku.

ExploitShield Browser Edition (program można pobrać z serwisu PC Format Programy) został stworzony właśnie w tym celu. Program działa na podstawie autorskiej technologii ochrony aplikacji, niewymagającej korzystania z czarnych czy białych list sygnatur, bądź też izolowanego środowiska do sprawdzania podejrzanych kodów. Dzięki temu aplikacja jest w stanie nie tylko wykryć zagrożenia typu zero-day, wykorzystujące nieznane dotąd luki w oprogramowaniu, ale również zapobiec towarzyszącym im atakom drive-by download, czyli automatycznemu pobraniu i zainstalowaniu szkodliwych programów bez wiedzy użytkownika komputera.

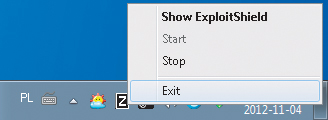

Po zakończeniu standardowej instalacji program uruchomi się automatycznie. Na ekranie nie pojawi się jednak żadne specjalne okno konfiguracyjne, ponieważ program funkcjonuje w tle, a o jego działaniu i zainicjowanej ochronie możesz dowiedzieć się jedynie z faktu obecności w zasobniku systemowyn ikony.

Aby sprawdzić, które z uruchomionych aktualnie aplikacji są chronione, kliknij prawym przyciskiem myszki wskazaną w poprzednim kroku ikonę, po czym z rozwiniętego menu wybierz opcję Show ExploitShield.

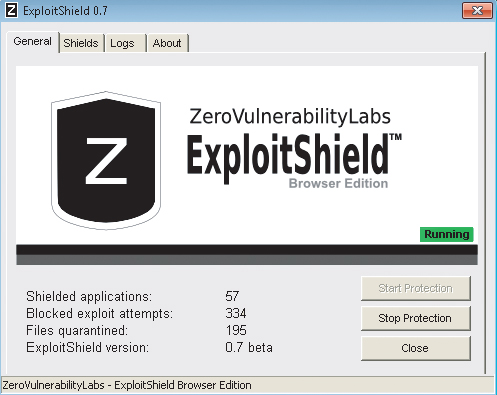

Na ekranie pojawi się okno główne programu ExploitShield Browser Edition, otwarte na zakładce General. Znajdziesz tu kilka istotnych informacji, takich jak: status działania programu – Running, liczba aktualnie monitorowanych aplikacji – Shielded applications, liczba zablokowanych dotychczas prób wykorzystania błędów w oprogramowaniu – Blocked exploit attempts, a także wolumen plików, które zostały poddane kwarantannie – Files quarantined.

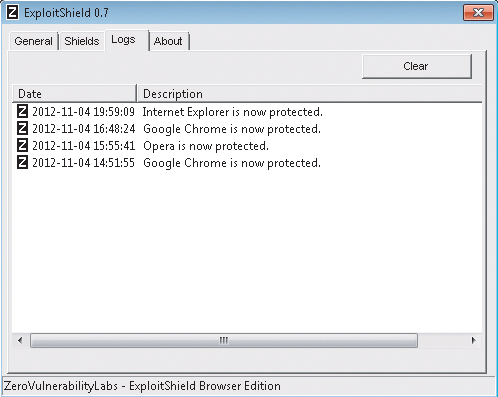

Do zweryfikowania nadzorowanych aktualnie aplikacji wystarczy kliknięcie zakładki Logs. W ten sposób wyświetlisz rejestr zdarzeń zawierający listę wszystkich chronionych w tym momencie programów wraz z datą i godziną ich uruchomienia.

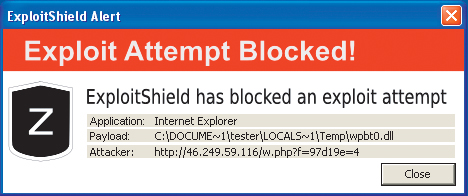

W przypadku wykrycia zagrożenia w postaci próby automatycznego pobrania i zainstalowania szkodliwego kodu program przerywa pracę atakowanej aplikacji, wyświetlając okno alarmu. Możesz się tu dowiedzieć, która z aplikacji padła ofiarą ataku, gdzie miało trafić zablokowane już złośliwe oprogramowanie oraz skąd nadszedł ów atak. Co istotne, po kliknięciu w oknie alarmu przycisku Close jest zamykana również, dla bezpieczeństwa i późniejszej stabilności, sama atakowana aplikacja.