E-rachunek pod kontrolą

Niestety nawet najlepiej rozwiązany system haseł łatwo złamać za pomocą ataku phishingowego czy bardziej wyrafinowanych metod hakerskich, jak man-in-the-middle. Na szczęście sam fakt, że złodziej dostanie się do twojego konta, nie znaczy jeszcze, że zdoła ukraść ci pieniądze. Na drodze stoi jeszcze mechanizm autoryzacji przelewów i płatności, który jest najważniejszym zabezpieczeniem każdego systemu transakcyjnego.

Niestety nawet najlepiej rozwiązany system haseł łatwo złamać za pomocą ataku phishingowego czy bardziej wyrafinowanych metod hakerskich, jak man-in-the-middle. Na szczęście sam fakt, że złodziej dostanie się do twojego konta, nie znaczy jeszcze, że zdoła ukraść ci pieniądze. Na drodze stoi jeszcze mechanizm autoryzacji przelewów i płatności, który jest najważniejszym zabezpieczeniem każdego systemu transakcyjnego.

Podstawowe metody autoryzacji przelewów to: karta kodów podstawowych, token, hasło SMS. Wszystkie wspomniane metody autoryzacji transakcji, nawet karta kodów jednorazowych, pozwalają na bezpieczne korzystanie z konta internetowego.

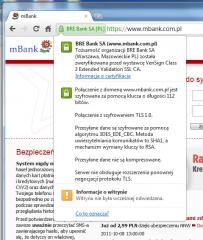

Po pierwsze niezbędna jest systematyczna aktualizacja oprogramowania: systemu operacyjnego i wszystkich aplikacji. Większość eksploitów, które są wykorzystywane przez złodziei, to znane i już załatane luki w zabezpieczeniach.

Po drugie trzeba korzystać z oprogramowania zabezpieczającego: programu antywirusowego oraz skanera antyspyware. Za skuteczną ochronę tymi narzędziami nie musisz płacić, bo podstawowe wersje skutecznych programów zabezpieczających są dostępne za darmo. Polecamy program Avira Free Antivirus (www.avira.com) oraz AdAware (www.lavasoft.com) czy Spybot – Search & Destroy (www.safer-networking.org).

W użyciu jest kilka metod autoryzacji. Pokazujemy je w kolejności od najprostszej do złamania do najbezpieczniejszej.

W użyciu jest kilka metod autoryzacji. Pokazujemy je w kolejności od najprostszej do złamania do najbezpieczniejszej.

- Karta kodów jednorazowych – wciąż jeszcze standardowe zabezpieczenie w wielu bankach internetowych, niestety niezbyt odporne na ataki phishingowe, za których pomocą złodzieje wyciągają kody od łatwowiernych użytkowników.

- Token – w przeciwieństwie do karty drukowanej nie ma listy wcześniej wygenerowanych kodów autoryzacyjnych, lecz generuje je do każdej transakcji. Jest skuteczniejszy niż karta kodów, ale także do złamania. Token jest odporny na atak phishingowy.

- Hasło SMS z opisem transakcji – kod przysyłany na telefon komórkowy po zatwierdzeniu transakcji. Oprócz hasła zawiera dokładny opis danego przelewu. Takiego kodu złodziej nie będzie mógł użyć do kradzieży, bo jest ważny tylko dla konkretnej transakcji.

- Generator kodów na bazie danych o transakcji – najskuteczniejsze zabezpieczenie, bazujące na aplikacji na smartfony. Kod jednorazowy w tym przypadku nie jest generowany w banku ani wysyłany SMS-em. Do smartfonu wędrują tylko dane o transakcji.