Skuteczna ochrona

Po przeprowadzeniu instalacji wyświetli się okno pierwszego uruchomienia programu. Kliknij przycisk Check Updates, aby zaktualizować aplikację.

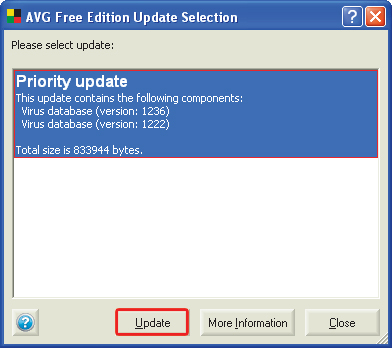

W kolejnym oknie kliknij przycisk Internet (połączenie z siecią musi być teraz aktywne). Po chwili wyświetli się kolejne okno. Wybierz w nim uaktualnienie Priority update i kliknij przycisk Update.

Sygnatury wirusów zostaną pobrane z internetu i zainstalowane na twoim komputerze. Po zakończeniu pobierania wyświetli się okienko informacyjne. Zamknij je przyciskiem OK.

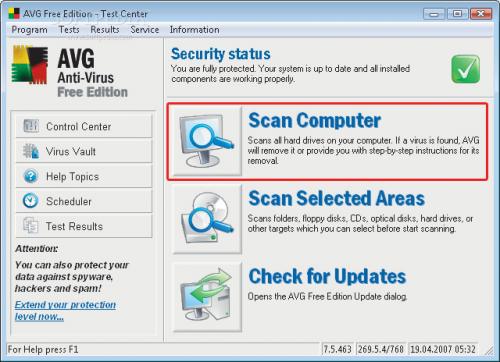

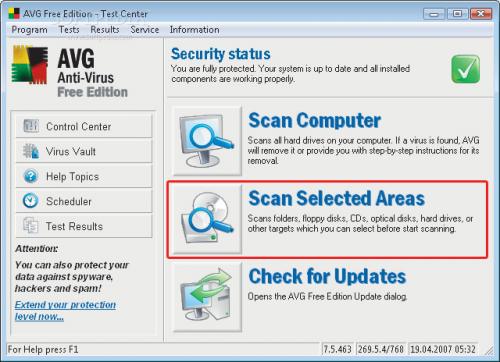

Uruchom okno główne programu ikoną na pulpicie. W pierwszej kolejności przeprowadź pełne skanowanie komputera, klikając przycisk Scan Computer.

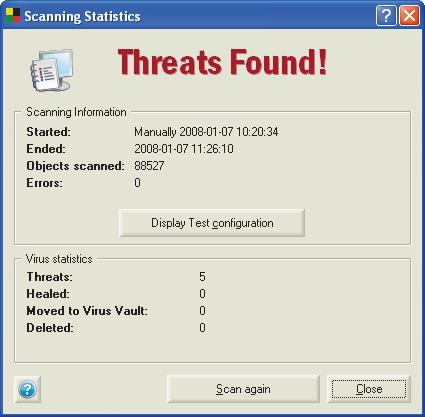

Po zakończeniu skanowania wyświetli się okno: Scanning Statistics. Zamknij je przyciskiem Close.

Aby skontrolować wybrane elementy systemu, np. jeden z dysków lub zawartość foldera, z okna głównego wybierz opcję Scan Selected Areas. Na kolejnej planszy zaznacz elementy do skanowania (np. płytę w napędzie CD) i kliknij przycisk Scan Selected Areas.

Koło ratunkowe dla osób, których system został zainfekowany przez wirusa lub trojana. Częstym objawem infekcji jest brak możliwości wywołania systemowego okna Menedżera zadań, którym można usunąć z pamięci uruchomione złośliwe procesy. Warto wtedy mieć pod ręką Task Manager Fix. Uruchomisz go bez instalowania. Następnie po jednym kliknięciu na przycisku Fix Task Manager dostęp do Menedżera zadań jest przywrócony!

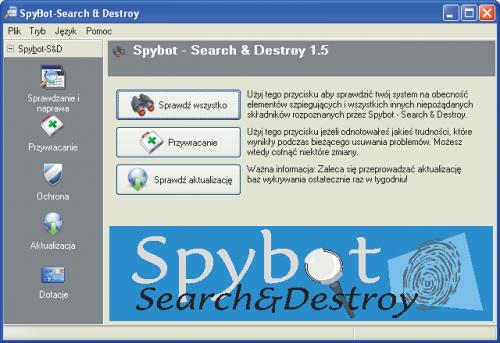

Spybot Search and Destroy 1.5.1.15

Bardzo popularny program do ochrony przed złośliwym kodem. Aplikacja skanuje rejestr i dyski twarde w poszukiwaniu modułów adware, spyware, keyloggerów, trojanów, niebezpiecznych kontrolek ActiveX i innych złośliwych lub szpiegowskich kodów. Po ich odnalezieniu na lokalnym dysku umożliwia ich natychmiastowe usunięcie. Oferuje aktualizację online bazy zagrożeń, stanowi bardzo dobre uzupełnienie np. dla opisanego dalej programu Ad-Aware 2007.

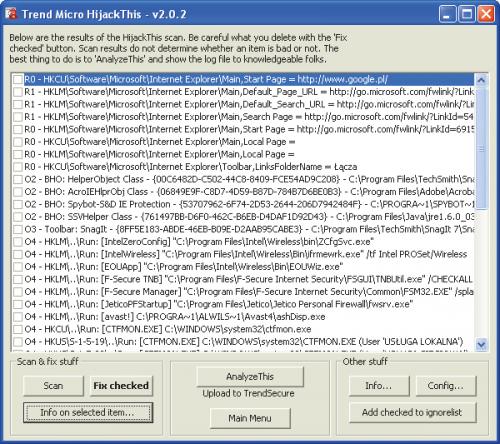

HijackThis 2.0.2

Program zwalczający „porywaczy przeglądarek”. Po uruchomieniu przeszukuje system i wszystkie podejrzane pliki wyświetla na liście w oknie roboczym. Musisz samodzielnie zaznaczyć te, pod którymi ukrywają się złośliwe moduły. Program cechuje się wysoką skutecznością działania, ale aby umiejętnie wybrać elementy do usunięcia, musisz się wykazać pewną wiedzą o tym, czego szukasz. Jeżeli usuniesz nieodpowiedni wpis, niektóre programy mogą przestać działać poprawnie.