Izraelski badacz Mordechai Guri opracował technikę, która umożliwia zmianę zasilacza w podstawowy głośnik.

Mordechai Guri to znany badacz technik wykradania danych niekonwencjonalnymi metodami. Do tej pory opublikował kilka raportów ze swoich analiz, m.in. dotyczący sposobu przechwytywania danych z wykorzystaniem regulacji jasności ekranu.

Guri, związany z izraelskim uniwersytetem Ben-Guriona, skupia się na badaniach dotyczących obchodzenia zabezpieczeń z sektora „air gap”, czyli tych, które stanowią barierę między sieciami bezpiecznymi i niezabezpieczonymi. Teraz skoncentrował się na możliwości przeprowadzania ataku poprzez przekonwertowanie zasilacza komputera na… podstawowy głośnik.

Technikę opracowaną do wykonania takiego manewru Guri nazwał „Power-Supply”. Jak podkreśla badacz, włamanie się do systemu audio komputera to jedna sprawa, inną kwestią natomiast jest wykorzystanie przechwytywania dźwięków w systemach niewyposażonych w głośniki. A to w przypadku zabezpieczeń typu air gap często stosowana metoda.

Guri udowadnia, że brak głośnika nie chroni w pełni komputera przed podłączeniem się hakera i zbieraniem dźwięku – wystarczy, że przestępca zmanipuluje zasilacz.

Mimo braku głośników cyberprzestępcy mogą przechwytywać informacje dźwiękowe z komputera. Wystarczy, że włamią się do niego i dostaną do zasilacza. W ten sposób, jak udowadnia Guri, mogą wprowadzić zmiany prowadzące do wykorzystania zasilacza jako podstawowego głośnika.

Poprzez opracowanie specjalnego kodu malware izraelski badacz włamał się do zasilacza komputera i korzystał z niego jak z urządzenia audio, które mogło emitować najbardziej podstawowe fale dźwiękowe.

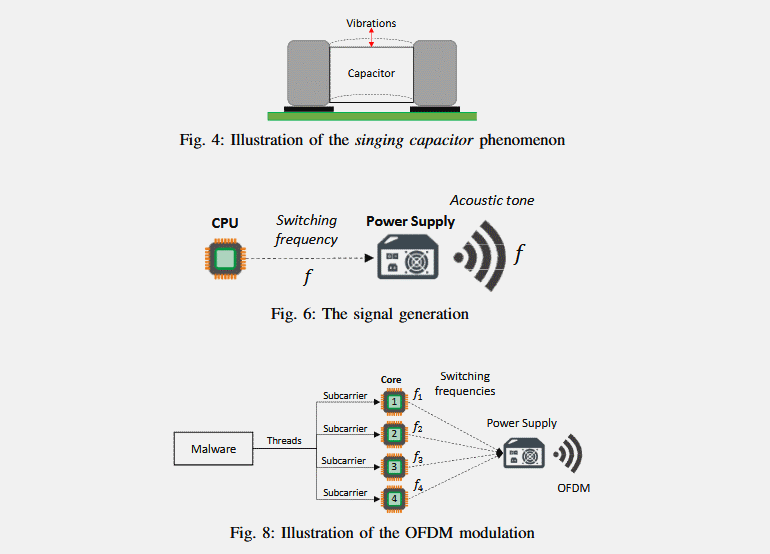

Guri tłumaczy, że cała sztuczka polega na manipulowaniu energią w kondensatorach zasilacza. Opisuje to jako wywoływanie zjawiska „śpiewającego kondensatora”. Generuje ono fale akustyczne podczas przepływu prądu przez kondensator, a różne częstotliwości wprawiają urządzenie w drgania. Poprzez ich kontrolowanie szkodliwe oprogramowanie wchodzi w rolę sterownika fal dźwiękowych. Tym sposobem hakerzy wchodzą w posiadanie danych chronionych.

(Na rysunku widać szkic działania oprogramowania).

Mordechai Guri podkreśla, że jego praca nie polega na umiejętnym umieszczaniu malware’a w systemach. W badaniach skupia się na efektach, jakie daje wykorzystywanie luk w zabezpieczeniach. Badacz wyjaśnia, że technika zmiany zasilacza w podstawowy głośnik sprawdza się w przypadku różnych typów systemów, stacji roboczych i serwerów PC, a także urządzeń bez sprzętu audio.

Wprowadzenie malware’a do takich urządzeń pozwala na modulowanie danych binarnych i przesyłanie informacji za pomocą sygnałów akustycznych. Przechwytywanie ich może się odbyć nawet za pomocą zwykłego smartfona. Następnie oprogramowanie cyberprzestępcy dekoduje dane i wysyła je przez internet do grupy hakerskiej.

Izraelski badacz doszedł do wniosku, że z wykorzystaniem tej techniki dane można przesyłać w odległości do 6 metrów. Oznacza to, że atakujący musieliby być w niedalekiej odległości od celu. Jest to dla nich duży minus, tak jak i fakt, że włamanie tego typu nie jest zbyt szybkie. Poza tym pojawiają się szumy tła, które istotnie wpływają na jakość transmisji.

To wszystko sprawia, że kradzież danych w niektórych sytuacjach staje się w zasadzie niemożliwa. Guri zwraca jednak uwagę, że jeśli cel będzie łatwy, to przeprowadzenie ataku nie wymaga specjalnych obejść. Istotne jest więc skoncentrowanie się na lepszym zabezpieczeniu zasilaczy.

0 komentarzy