Koncern twierdzi, że udało się powstrzymać kampanię przed masowym wykorzystaniem luki.

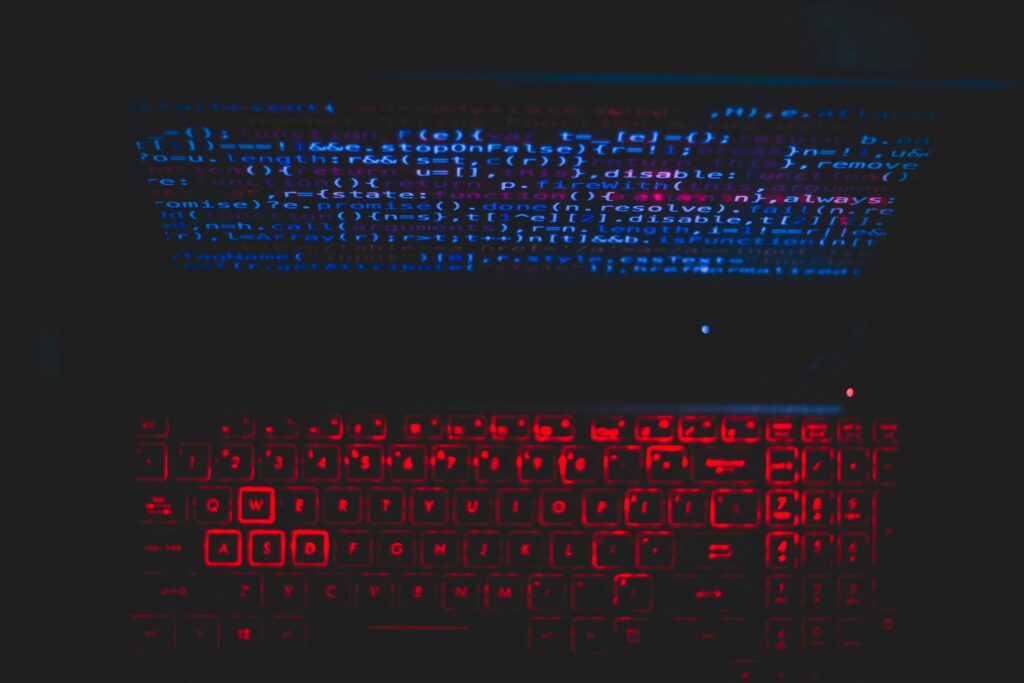

Google wykryło exploit przygotowany z pomocą AI

Informacje pochodzą z raportu Google Threat Intelligence Group (GTIG), zespołu zajmującego się analizą zagrożeń cybernetycznych. Według Google’a grupa cyberprzestępcza planowała przeprowadzenie „masowej kampanii wykorzystania” nieujawnionej wcześniej podatności typu zero-day. Celem był nieokreślony z nazwy, webowy system administracyjny o otwartym kodzie źródłowym. Luka pozwalała ominąć mechanizmy 2FA.

Badacze Google’a znaleźli w kodzie exploita ślady sugerujące użycie modeli językowych AI podczas jego tworzenia. Wśród nich był m.in. „halucynowany” wynik CVSS – czyli błędna ocena podatności wygenerowana przez model – oraz charakterystyczny, „podręcznikowy” sposób formatowania kodu, kojarzony z danymi treningowymi LLM-ów. Exploit został napisany w Pythonie.

Luka pozwalała obejść 2FA

Według GTIG podatność wynikała z błędnego założenia projektowego w systemie uwierzytelniania. Mechanizm 2FA opierał się na „hardcoded trust assumption”, czyli sztywno zapisanym zaufaniu do określonego elementu procesu logowania. To właśnie ten logiczny błąd miał zostać wykorzystany przez atakujących.

Google podkreśla, że nie ma dowodów na wykorzystanie modelu Gemini do opracowania exploita. Firma zaznacza jednak, że cyberprzestępcy coraz częściej używają generatywnej AI do wyszukiwania podatności, tworzenia kodu ataków i automatyzowania części operacji ofensywnych.

AI przyspiesza rozwój cyberataków

Raport GTIG opisuje także inne sposoby wykorzystania AI przez atakujących. Google wskazuje m.in. na techniki „persona-driven jailbreaking”, w których model AI jest nakłaniany do łamania zabezpieczeń poprzez odgrywanie określonych ról. Konkretnym przykładem jest chińska grupa szpiegowska UNC2814, która próbowała skłonić model Gemini do działania w roli eksperta ds. bezpieczeństwa w celu analizy firmware’u routerów TP-Link i implementacji protokołu OFTP pod kątem podatności. Cyberprzestępcy zasilają też modele ogromnymi zbiorami danych o podatnościach oraz testują wygenerowane payloady w kontrolowanych środowiskach, korzystając z narzędzi takich jak OpenClaw – agentyczny framework AI – a także OneClaw, narzędzia służącego do monitorowania bezpieczeństwa wdrożeń agentów AI w organizacjach.

GTIG ostrzega również, że same systemy AI stają się coraz częstszym celem ataków. Szczególnie chodzi o komponenty odpowiedzialne za autonomiczne działanie modeli oraz integracje z zewnętrznymi źródłami danych.

„To dopiero początek”

John Hultquist z GTIG powiedział agencji Reuters, że wykryty incydent może być „wierzchołkiem góry lodowej” w kontekście szerszego zjawiska wykorzystania AI przez grupy cyberprzestępcze i podmioty sponsorowane przez państwa – i że zjawisko to już trwa. Google wskazuje, że podobnymi technikami interesują się już m.in. grupy powiązane z Chinami i Koreą Północną.

Sprawa pojawia się w momencie rosnących obaw dotyczących modeli AI wyspecjalizowanych w cyberbezpieczeństwie. Na początku kwietnia 2026 roku Anthropic ogłosiło model Claude Mythos Preview – wyjątkowo zdolny w zadaniach bezpieczeństwa, który wykrył tysiące podatności zero-day w popularnych systemach operacyjnych i przeglądarkach. Towarzyszący mu projekt Glasswing to inicjatywa obronna mająca na celu udostępnienie modelu organizacjom odpowiedzialnym za krytyczną infrastrukturę, zanim podobne możliwości trafią w niepowołane ręce.

0 komentarzy